Das Rechenzentrum einer Bank. Der KYC-Anbieter von Investmenthäusern. Die Auskunftei von Finanzierern. Cyberangriffe laufen immer mehr über Umwege. Statt das eigentliche Ziel direkt zu treffen, werden Dienstleister („Drittparteien“) ausgewählt, um so das ursprüngliche Ziel lahmzulegen.

Haben sich Cyberkriminelle erstmal den Weg in zum Beispiel ein Data-Center verschafft, trifft der Rest der Attacke das Ziel meist unerwartet. Data Breaches, Ransomware, Identity Abuse oder Supply-Chain Compromise, laufen somit noch ausgeklügelter. Dabei zeigen sich zwei zentrale Angriffsszenarien: Einerseits dienen kleinere Dienstleister mit geringeren Sicherheitsressourcen als Einstiegspunkt in größere Organisationen. Andererseits geraten gezielt große Software-, Cloud- oder Managed-Service-Provider ins Visier. Denn erfolgreiche Angriffe betreffen automatisch zahlreiche angeschlossene Kunden gleichzeitig („one-to-many attacks“).

Die großen Probleme dahinter: Als individuelle Organisation resilient gegenüber Cyberangriffen zu sein, ist 2026 nicht mehr genug. Auch Dienstleister müssen auf Herz und Nieren geprüft werden. Welches Bedrohungspotential geht von Third-Party-Angriffen für den Finanzbereich aus? Und wie geling die Integration von wirksamen Schutzmechanismen?

Wenn externe Abhängigkeiten zum Kostenfaktor werden

2025 waren rund 97 Prozent global agierender Unternehmen von spürbaren Betriebsstörungen durch diese professionelle Angriffsmethodik betroffen. Im Vorjahr waren es noch 81 Prozent. So gesehen stieg die Wahrscheinlichkeit deutlich an. Für Finanzentscheider ist diese Entwicklung sowohl ein Sicherheitsproblem als auch ein strukturelles Geschäftsrisiko.

Spätestens seit sich Angriffe systematisch entlang von Liefer- und Dienstleistungsketten verlagern, sind Cyberrisiken zu einem betriebswirtschaftlichen Thema geworden, das direkt auf Ergebnis, Liquidität und Unternehmenswert wirkt. Cybersecurity entwickelt sich damit von einer rein internen Schutzfunktion zu einer Frage der gesamten Lieferkette und externer Abhängigkeiten. Die Sicherheitslage eines Unternehmens ist zunehmend nur so stark wie die seiner eingebundenen Partner.

Besonders Third-Party-Angriffe entfalten dabei eine Dynamik, die klassische Risikomodelle aushebelt. Sie entstehen außerhalb der eigenen Organisation, wirken aber voll auf sie zurück. Cloud-Infrastrukturen, spezialisierte Softwarelösungen, ausgelagerte IT-Services oder Wartungsdienstleister sind integraler Bestandteil der Wertschöpfung. Was Effizienz und Skalierbarkeit ermöglicht, erhöht jedoch gleichzeitig die Abhängigkeit von Dritten.

Genau hier setzen Angreifer an. Statt Unternehmen direkt zu attackieren, kompromittieren sie Dienstleister, deren Sicherheitsniveau häufig unter dem ihrer Auftraggeber liegt. Der wirtschaftliche Schaden entsteht dabei selten allein durch Lösegeldforderungen. Wesentlich gravierender sind Produktionsausfälle, Vertragsstrafen, Verzögerungen in Lieferketten, regulatorische Sanktionen und Reputationsverluste. Wichtige Faktoren, die sich unmittelbar in der GuV niederschlagen. On top lassen sich diese Risiken nicht vollständig versichern und kaum kurzfristig kompensieren.

Third-Party-Risiken entziehen sich klassischen Kontrollmechanismen

Ein zentrales Problem liegt in der mangelnden Transparenz. Während Finanz- und Marktrisiken regelmäßig bewertet und gesteuert werden, bleiben Drittparteienrisiken häufig fragmentiert. Ein strukturiertes Third-Party-Management, das Dienstleister systematisch klassifiziert, Sicherheitsanforderungen vertraglich verankert und Transparenz über Subunternehmer schafft, ist in vielen Organisationen noch nicht etabliert. Dadurch ergeben sich klaffende Lücken in der IT-Sicherheitsstruktur.

Subdienstleister, ausgelagerte Entwicklungsleistungen oder externe Administratoren sind in vielen Organisationen nur unvollständig erfasst. Hinzu kommt, dass langjährige Partnerschaften selten neu bewertet werden. Sicherheits- und Resilienzanforderungen, die heute als selbstverständlich gelten, spielten bei Vertragsabschlüssen vor fünf oder zehn Jahren oft keine Rolle.

Aus finanzieller Sicht entsteht so ein enormes Risiko, das im Ernstfall plötzlich materialisiert. Für Finanzentscheider bedeutet das: Ein erheblicher Teil des eigenen Risikoprofils liegt faktisch außerhalb der eigenen Organisation. Ohne dass er systematisch bilanziert oder gesteuert wird.

Regulatorik verschiebt Verantwortung auf Management-Ebene

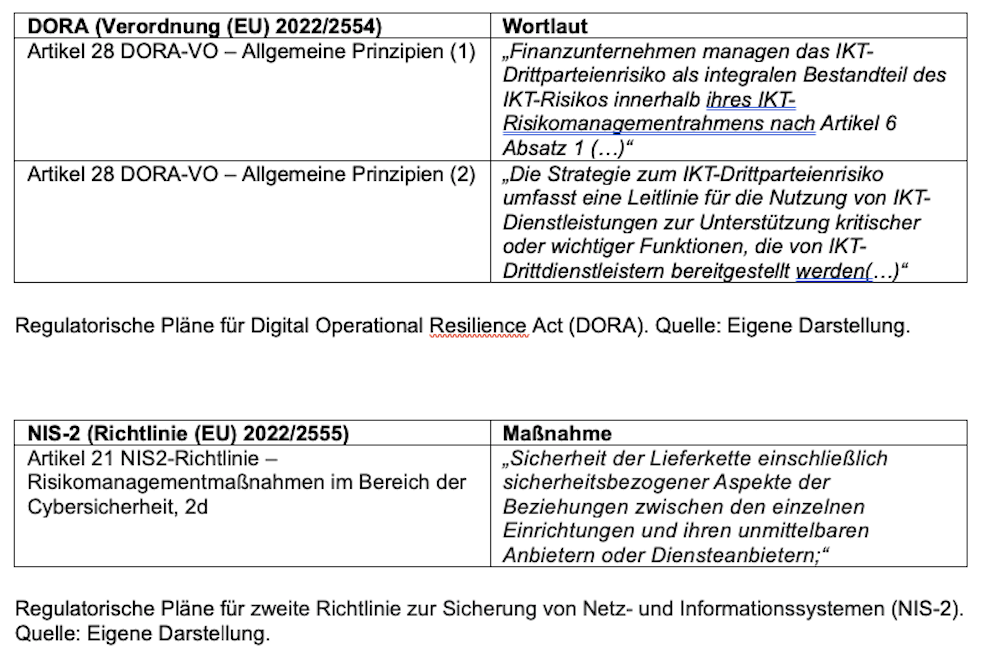

Der europäische Gesetzgeber reagiert auf diese Entwicklung mit zunehmender Regulierung. NIS-2 und der Digital Operational Resilience Act (DORA) adressieren Third-Party-Risiken und verankern deren Steuerung auf Management-Ebene.

Cyberresilienz wird damit zu einer Governance-Frage. Ergänzend adressiert auch der Cyber Resilience Act (CRA) die Sicherheit digitaler Lieferketten. Der Tenor: Hersteller sind zu sicheren Produkten sowie zu verbindlichem Schwachstellen- und Update-Management über den gesamten Lebenszyklus verpflichtet. Insbesondere DORA verpflichtet Unternehmen dazu, Abhängigkeiten von kritischen IKT-Dienstleistern zu identifizieren, Risiken zu bewerten und diese über den gesamten Lebenszyklus hinweg zu steuern. Auch die vertraglichen Mindestanforderungen und definierte Exit-Strategien sind davon betroffen. Für den Markt geht die Wichtigkeit dieser Normen weit über die alltäglichen Compliance-Themen hinaus: Es geht um Haftung, Prüfungsfestigkeit und langfristige Wertstabilität.

Wer Third-Party-Risiken nicht strukturiert adressiert, riskiert künftig nicht nur operative Störungen, sondern auch regulatorische Sanktionen und Reputationsschäden. Mit direkten Auswirkungen auf Finanzierungskosten und Investorenvertrauen.

Resilienz rechnet sich, wenn sie strategisch gedacht wird

Digitale Resilienz entsteht nicht durch isolierte Maßnahmen oder formale Lieferantenbewertungen. Am Anfang steht die vollständige Erfassung aller relevanten Drittanbieter und ausgelagerter Leistungen. Erst wenn klar ist, welche Partner geschäftskritisch sind, lassen sich Risiken priorisieren und angemessen steuern. Dazu gehört auch, kritische Dienstleister in Business-Continuity-Planungen einzubeziehen, etwa regelmäßige Tests, klar definierte Incident-Handling-Prozesse inklusive Meldepflichten etc.. Dies zu etablieren, entspricht auch den EU-Regularien wie NIS-2 und DORA.

Darauf aufbauend sind kontinuierliche Bewertungen notwendig, die über reine Selbstauskünfte hinausgehen. Vertragsmonitoring, Leistungskennzahlen und Compliance-Prüfungen schaffen Transparenz und reduzieren unerwartete Cyberangriffe.

Technische Mindestmaßnahmen wie eingeschränkte Zugriffsrechte, Multi-Faktor-Authentifizierung, Netzwerksegmentierung, kontinuierliches Monitoring sowie abgesicherte Update-Prozesse bilden dabei die operative Grundlage eines wirksamen Drittparteien-Risikomanagements. Für Finanzentscheider ist das vergleichbar mit einem laufenden Kreditmonitoring. Nur dass hier operative Abhängigkeiten im Fokus stehen.

Exit-Strategien als Teil finanzieller Vorsorge

Ein Aspekt, der häufig unterschätzt wird, ist das Exit-Management. Was passiert, wenn ein zentraler Dienstleister kurzfristig ausfällt oder aus Sicherheitsgründen ersetzt werden muss? Ohne vorbereitete Übergangsszenarien entstehen schnell hohe Zusatzkosten und lange Betriebsunterbrechungen.

Aus CFO-Sicht gehören Exit-Strategien damit zur finanziellen Prophylaxe. Sie sichern die Handlungsfähigkeit des Unternehmens und begrenzen potenzielle Schadenshöhen. In einer zunehmend regulierten Umgebung werden sie zudem zum Nachweis verantwortungsvoller Unternehmensführung.

KI zwischen Effizienzgewinn und neuem Risikofaktor

Künstliche Intelligenz verstärkt die Dynamik auf beiden Seiten. Angreifer nutzen KI, um Schwachstellen schneller zu identifizieren und Angriffe zu automatisieren. Gleichzeitig entstehen neue Drittparteienrisiken durch KI-Systeme. Externe Modelle, Trainingsdaten oder SaaS-basierte KI-Tools müssen dabei funktional wie zusätzliche Dienstleister behandelt werden.

Automatisierte Risikoanalysen und die Auswertung großer Datenmengen können helfen, Auffälligkeiten zu identifizieren, bevor sie finanziell relevant werden. Voraussetzung bleibt jedoch eine klare Governance: KI muss steuerbar, nachvollziehbar und prüfbar sein. Für Finanzentscheider gilt auch hier, dass Transparenz wichtiger ist als technologische Komplexität. KI ersetzt dabei keine Sicherheitsstrategie, sondern verstärkt bestehende organisatorische Stärken oder Schwächen in der Cyberresilienz.

Der Autor Dr. Fino Scholl ist Managing Director von Swiss GRC Germany.